Pwn2Own駭客競賽,因受到武漢肺炎疫情影響,改為線上舉行,研究人員只能透過主辦單位代為展開攻擊

文/陳曉莉 | 2020-03-23發表

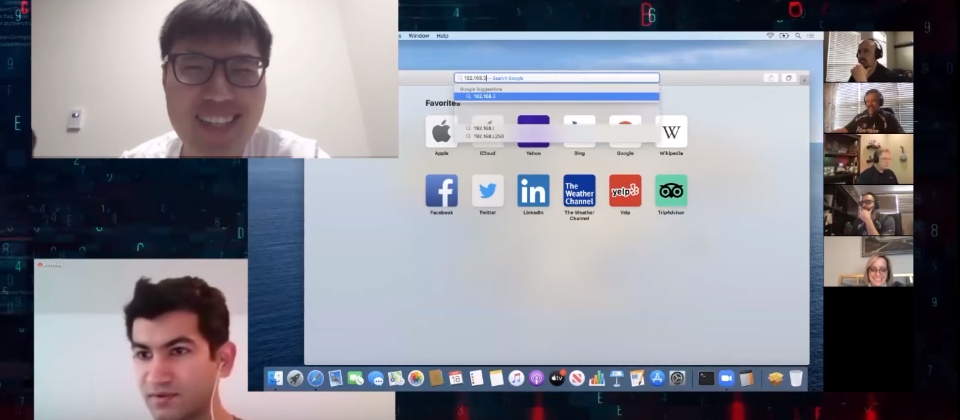

在此次的駭客競賽中,研究人員只能透過主辦單位代為展開攻擊,其中Georgia Tech Systems Software & Security Lab團隊透過macOS的權限擴張漏洞,攻陷了Safari,贏得了7萬美元獎金。圖片來源:Zero Day Initiative,https://www.youtube.com/watch?v=Um1yC2F9xnM&feature=emb_logo

趨勢科技旗下Zero Day Initiative(ZDI)原本要在今年3月18日,於加拿大溫哥華舉辦Pwn2Own駭客競賽,因受到武漢肺炎疫情的影響,而改為線上舉行,研究人員只能透過ZDI員工代為展開攻擊,即便如此,研究人員還是成功攻陷了Windows 10 19H2(1909)、macOS Catalina與Ubuntu 19.10 for Desktop三大作業系統。

為了避免舟車勞頓而感染武漢肺炎病毒,Pwn2Own首度採取了遠端參賽程序,由研究人員提供開採的相關文件,再由ZDI員工負責執行攻擊行動,所有的攻擊行動都會以影片紀錄以供研究人員檢視,雙方則透過手機或視訊進行溝通。

而透過Pwn2Own競賽所揭露的臭蟲,也會利用類似的方法提交給產品開發業者。

在此次的競賽中,Fluorescence團隊攻陷Windows 10本地端權限擴張漏洞,抱走了4萬美元的獎金。Georgia Tech Systems Software & Security Lab團隊則串接了6個臭蟲,透過macOS的權限擴張漏洞,攻陷了Safari,贏得了7萬美元的獎金。RedRocket CTF團隊,則是攻陷Ubuntu的本地端權限擴張漏洞,奪下3 萬美元獎金,意謂著三大作業系統的最新版本全都淪陷。

其它被攻陷的產品,還包括甲骨文的VirtualBox及Adobe Reader等。研究人員在此一史無前例的遠端競賽中,總計抱走27萬美元的獎金。