蘋果在macOS Sequoia 15.2修補StorageKit元件漏洞CVE-2024-44243,通報此事的微軟本週公布細節,並指出該漏洞能繞過作業系統的系統完整性保護(System Integrity Protection,SIP)機制,而有機會遭到利用

文/周峻佑 | 2025-01-14發表

去年12月蘋果發布macOS Sequoia 15.2,當中修補存在StorageKit元件的漏洞CVE-2024-44243,在改版公告裡面,蘋果僅簡略提到攻擊者有機會用其竄改受到保護的檔案系統元件,以及這是由微軟通報的問題,相關細節最近被公開。

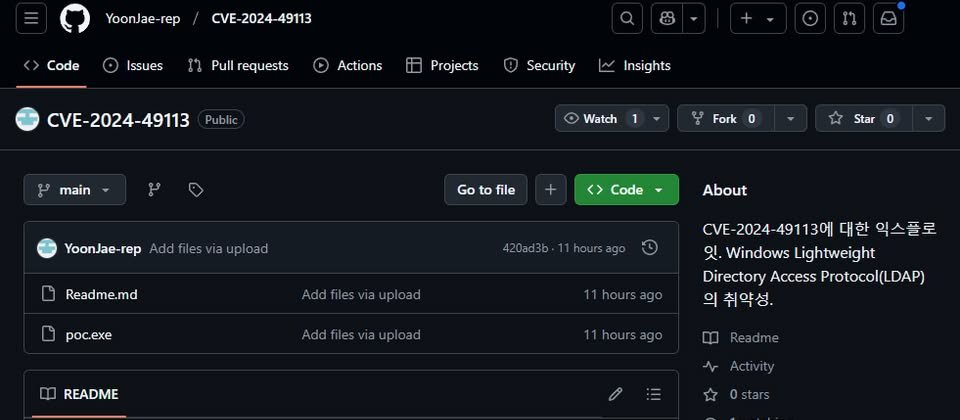

微軟威脅情報中心指出,蘋果在macOS作業系統內建的系統完整性保護(System Integrity Protection,SIP)機制,會因為這個漏洞而被繞過,攻擊者可藉由載入第三方的核心延伸套件來觸發,CVSS風險為5.5。

雖然CVE-2024-44243危險程度僅被評為中等,但研究人員指出,由於SIP的功能是限制可能破壞系統完整性的行為,一旦被繞過,影響將有可能非常嚴重,例如:攻擊者植入rootkit的成功率增加,或是利用惡意軟體持續於在受害電腦活動,甚至能繞過該作業系統另一項防護機制Transparency, Consent, and Control(TCC)。

這項漏洞之所以浮上檯面,源自微軟研究名為storagekitd的處理程序時的發現,storagekitd本身是Storage Kit框架用來掌管磁碟狀態的元件。Storage Kit本身就具備多種能繞過SIP的功能,因此,微軟決定針對storagekitd子處理程序進行調查,他們試著利用磁碟公用程式diskutil觸發漏洞並繞過SIP,也覆寫蘋果核心延伸元件的排除名單,藉此證明漏洞的危險性。

研究人員強調,並非這類磁碟工具存在共通的弱點,問題的癥結在於storagekitd能在未通過適當驗證或是取得權限的情況下,呼叫任意處理程序。